Integrando a cibersegurança descentralizada com empresas Web2: Exemplos e benefícios

Empresas Web2 hoje estão à beira de um evento de extinção em larga escala. “Entramos no que eu chamo de zona de perigo quântico”, afirma o Dr. Richard Feynberg, Diretor Científico da Quantum Shield Technologies. “O que era previsto como um problema para 2030 agora está à nossa porta. Ficaria chocado se os padrões atuais de criptografia sobrevivessem além de meados de 2026.” Suas infraestruturas centralizadas, já fragilizadas por ataques direcionados e vulnerabilidades invisíveis, enfrentam uma obliteracão iminente de sistemas quânticos que evoluem a um ritmo exponencial muito superior até mesmo às previsões mais alarmantes de poucos meses atrás. Abordagens tradicionais já não são suficientes para proteger sistemas interconectados, complexos e críticos. Para enfrentar esse desafio, Naoris Protocol oferece uma alternativa atraente: uma infraestrutura descentralizada e pós-quântica projetada para integrar-se perfeitamente com os ambientes existentes. Operando acima do DePIN, proporciona uma camada distribuída e contínua de segurança sem ponto único de falha. Este artigo explora como as empresas Web2 podem adotar essa abordagem por meio de integrações práticas e reais.

Em resumo

- Empresas Web2 enfrentam ameaças quânticas urgentes que modelos centralizados atuais de cibersegurança já não conseguem mais combater.

- Naoris Protocol oferece uma infraestrutura pós-quântica e descentralizada (Sub-Zero Layer) que se integra invisivelmente a sistemas existentes.

- Suas tecnologias centrais — dPoSec, Swarm AI e criptografia segura pós-quântica — possibilitam validação contínua e em tempo real nas redes.

- Naoris se integra a plataformas majeuras como AWS, Azure, IBM e ferramentas empresariais de IA, sem interromper as operações.

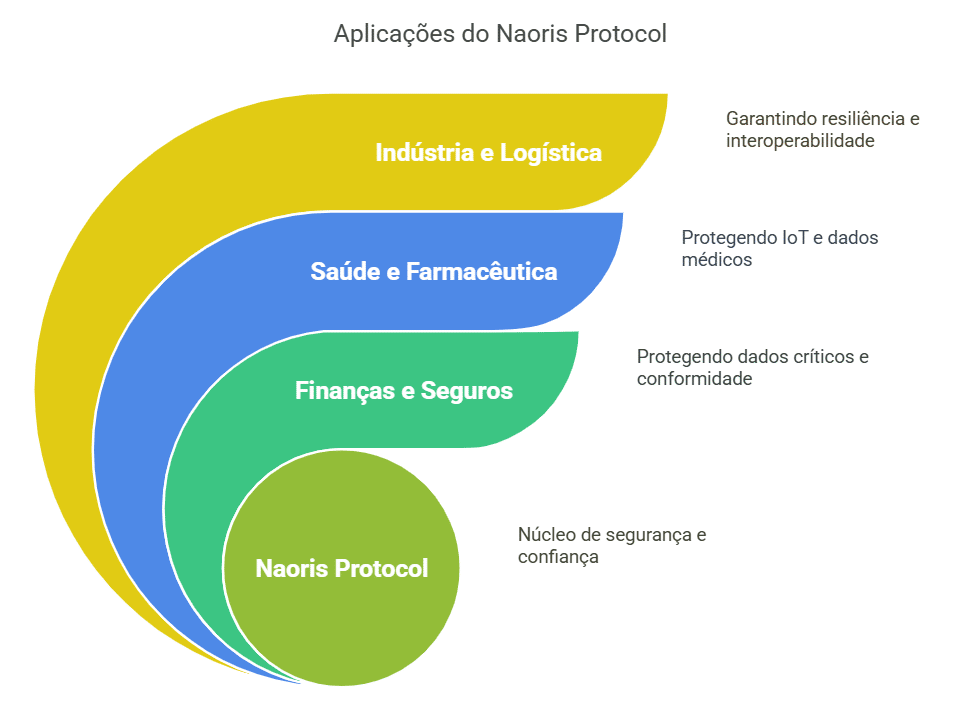

- Casos concretos em finanças, saúde e indústria demonstram maior conformidade, detecção de anomalias e resiliência de sistemas.

- Ao conectar Web2 e Web3, Naoris entrega um padrão unificado de cibersegurança pronto para adoção empresariais escalável a longo prazo.

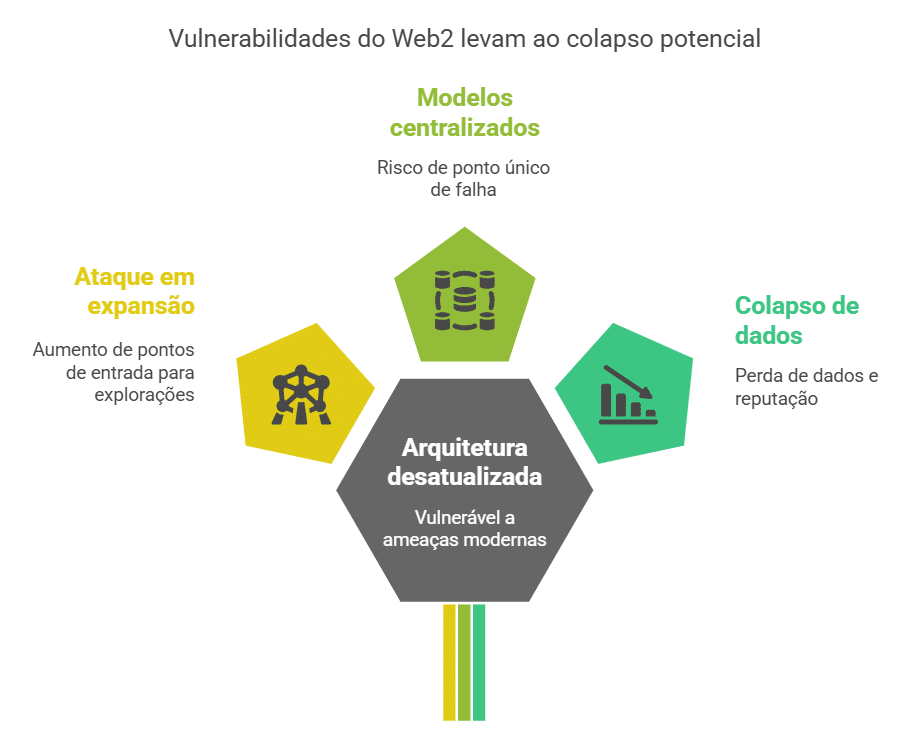

Por que as empresas Web2 precisam repensar sua cibersegurança?

A infraestrutura Web2 suporta a maior parte da atividade econômica mundial. No entanto, esses sistemas dependem de arquiteturas desatualizadas e vulneráveis, mal preparadas para combater ameaças modernas. Garantir a segurança dos sistemas empresariais em um mundo interconectado, automatizado e em breve quântico exige uma mudança de paradigma.

Uma superfície de ataque em expansão

A adoção da nuvem, o crescimento da IoT e o uso amplo de APIs aumentaram dramaticamente o número de pontos de entrada exploráveis. Cada serviço online, objeto conectado e portal móvel expande o perímetro de exposição.

Muitas empresas ainda dependem de modelos centralizados. Um ponto único de falha pode paralisar uma rede inteira ou causar um vazamento massivo de dados. A explodição de ferramentas, plataformas e canais de comunicação complica o controle.

Sistemas existentes não conseguem detectar e interromper ameaças simultaneamente em todo seu ambiente. A falta de coordenação técnica entre componentes atrasa significativamente a resposta a incidentes.

Web2 herda falhas críticas mas invisíveis

Sistemas legados, como ERP, bancos de dados internos e servidores locais, costumam conter vulnerabilidades não corrigidas há anos. Essas fraquezas são alvos ideais, muitas vezes não percebidos pelos usuários.

Os processos atuais criam um atraso entre ataque e detecção. Análises de logs, escalonamento de alertas e verificações internas levam tempo, durante o qual dados podem ser exfiltrados ou comprometidos.

Com a chegada do “Q-Day”, essas limitações tornam-se estruturais. Algoritmos criptográficos tradicionais serão derrotados por computadores quânticos. Sem migração para padrões pós-quânticos, sistemas Web2 estão em rota para o colapso de dados e reputação.

Naoris Protocol: uma solução de segurança integrada para o nível de infraestrutura

Naoris Protocol não oferece apenas uma camada de segurança superficial. Proporciona uma infraestrutura completa que se integra abaixo dos sistemas existentes, sem modificações pesadas nem interrupções operacionais. Sua arquitetura reforça as bases tanto do Web2 quanto do Web3, totalmente compatível com tecnologias empresariais atuais.

A Sub-Zero Layer: uma infraestrutura invisível

A Sub-Zero Layer é a base operacional do Naoris Protocol. Funciona por baixo das camadas tradicionais (Web2, Camada 0, Camada 1) sem interferência. Essa posição estratégica permite o monitoramento, validação e reforço em tempo real de todos os componentes do sistema.

O protocolo avalia a saúde cibernética dos sistemas digitais em tempo real, detectando anomalias imediatamente, sem esperar por auditorias ou alertas atrasados. Cada componente conectado torna-se um participante ativo da segurança coletiva.

Essa camada integra-se facilmente com soluções empresariais em nuvem e híbridas. Infraestruturas como AWS, IBM Cloud, Microsoft Azure e Google Cloud podem hospedar o protocolo sem forks difíceis ou migrações complexas. Sub-Zero atua como um fundamento de confiança sem sobrecarregar processos existentes.

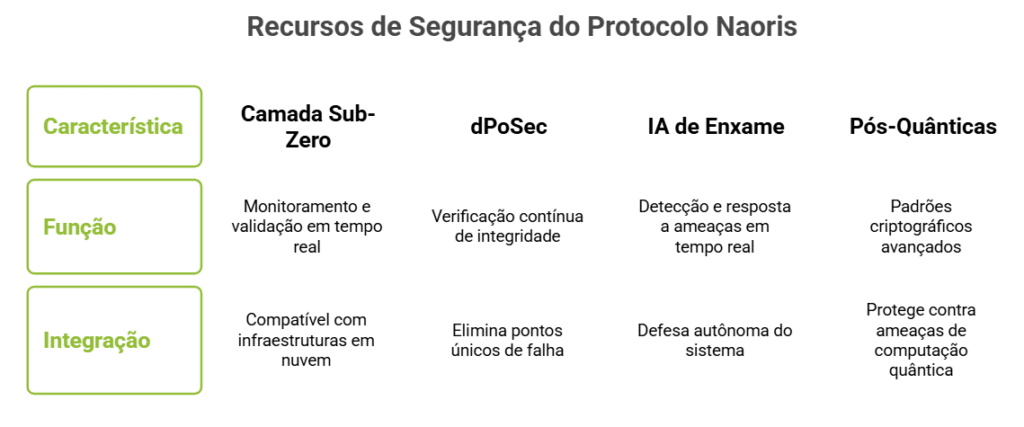

dPoSec, Swarm AI e Provas Pós-Quânticas

- dPoSec (Prova Descentralizada de Segurança) transforma cada dispositivo em um nó de validação. Verifica continuamente a integridade e penaliza comportamentos maliciosos, eliminando pontos únicos de falha;

- Swarm AI monitora o comportamento da rede, aprende com as ameaças e coordena uma resposta coletiva em tempo real. Sistemas passam a se defender autonomamente;

- Naoris utiliza padrões criptográficos pós-quânticos recomendados por NIST, OTAN e ETSI, incluindo assinaturas Dilithium-5.

Essa trindade, infraestrutura invisível, validação distribuída e criptografia avançada, fornece cibersegurança nativa feita para as necessidades modernas das empresas.

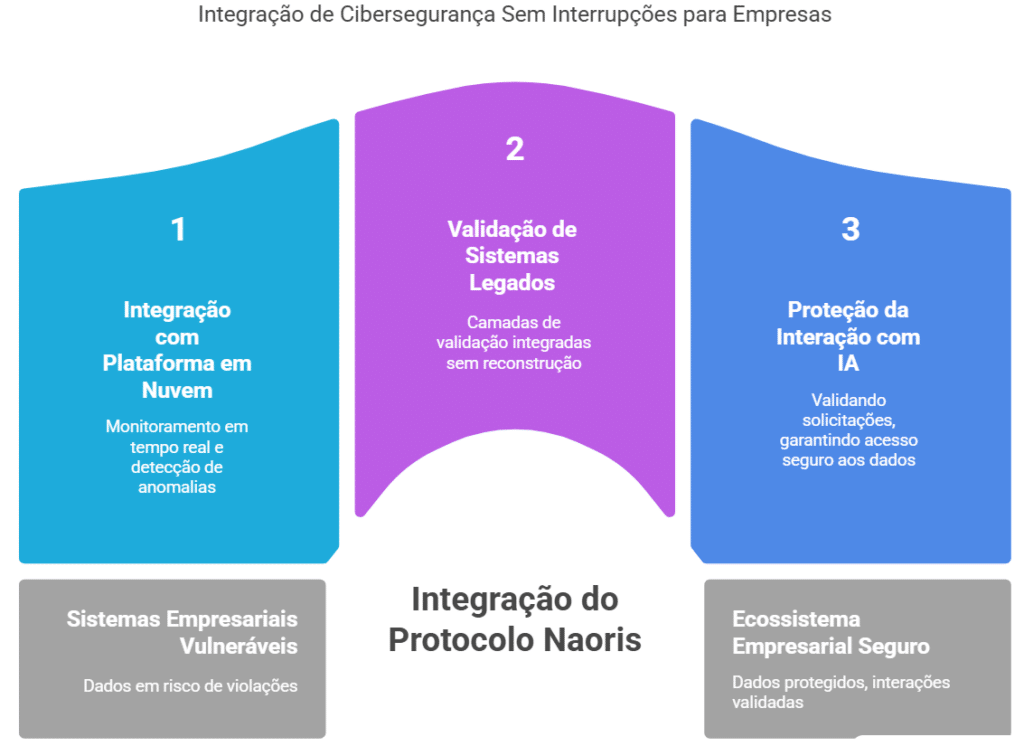

Integrações compatíveis com grandes soluções empresariais

Naoris Protocol entrega uma infraestrutura de cibersegurança pronta para ser incorporada aos ecossistemas empresariais sem interrupções. Seu modelo modular e compatibilidade com Web2 permitem integração fluida com plataformas na nuvem, sistemas legados e ferramentas populares de IA.

AWS, Google Cloud e Microsoft Azure

Empresas dependem fortemente dessas plataformas para hospedar dados e executar aplicações críticas. Naoris Protocol pode integrar-se a esses ambientes para monitorar VMs, bancos de dados e APIs em tempo real. Ao detectar anomalias, o protocolo atua com isolamento imediato, sem intervenção humana. A Sub-Zero Layer cria uma malha segura entre os serviços na nuvem, permitindo verificações de integridade mútuas ao mesmo tempo que preserva o desempenho.

IBM e integração com sistemas legados

Grandes empresas frequentemente mantêm sistemas ERP ou SCADA complexos que são difíceis de modernizar. Naoris permite camadas de validação integradas sem reconstruir a arquitetura.

Ele opera em paralelo com soluções IBM existentes. Comunicações entre sistemas são criptografadas usando algoritmos pós-quânticos, reduzindo o risco de complicações. As empresas ganham validação contínua sem reformas técnicas ou tempo morto.

OpenAI, serviços LLM e IA empresarial

Modelos de linguagem criam novas vulnerabilidades, especialmente quanto a injeção de prompts e privacidade de dados. Naoris protege essas interações ao validar solicitações e proteger pontos de acesso aos modelos.

Conjuntos de dados são protegidos contra ataques futuros por meio de proteções criptográficas. Agentes Swarm AI também podem ser implantados ao redor dos sistemas de IA empresariais para formar uma camada defensiva distribuída.

Casos de uso reais em ambientes Web2

O Naoris Protocol é mais do que um conceito teórico. Sua Trust Mesh e Sub-Zero Layer oferecem aprimoramentos de segurança em ambientes Web2 reais e de alto risco, incluindo finanças, saúde e indústria.

Finanças e Seguros: protegendo dados críticos

Instituições financeiras gerenciam informações altamente sensíveis. O Naoris fornece monitoramento contínuo de servidores, APIs bancárias e bancos de dados de clientes. O protocolo gera logs de validação à prova de adulteração e pós-quânticos que atendem aos padrões regulatórios.

Cada evento crítico é registrado com prova criptográfica. Os custos de conformidade caem, e os riscos de detecção tardia de intrusões diminuem.

Saúde e Farmacêutica: protegendo IoT e dados médicos

Hospitais e laboratórios implantam inúmeros dispositivos conectados, frequentemente com defesas embutidas fracas. O Naoris incorpora sua Trust Mesh em redes para monitoramento distribuído de equipamentos.

Ele verifica a conformidade com HIPAA ou GDPR correlacionando ações com regras de segurança definidas. Se um comportamento anormal for detectado, o dispositivo é isolado instantaneamente, sem interromper a infraestrutura médica mais ampla.

Indústria e Logística: infraestrutura resiliente e autônoma

Ambientes industriais operam sistemas SCADA, sensores e cadeias conectadas expostas a ameaças. O Naoris usa dPoSec para validar a integridade de cada componente, enquanto a Swarm AI detecta anomalias e ajusta a defesa da rede em tempo real.

O protocolo também garante interoperabilidade fluida entre sistemas de borda, serviços em nuvem e interfaces internas, mantendo a continuidade operacional mesmo sob ataque.

Por que a ponte Web2/Web3 é fundamental para a cibersegurança de longo prazo

A cibersegurança não pode mais operar isoladamente. As empresas devem agora pensar em termos de continuidade entre Web2 e Web3. A fusão desses mundos exige padrões de segurança compartilhados, compatíveis e interoperáveis.

Web3 não pode sobreviver sem proteger suas raízes Web2

Projetos Web3 ainda dependem da infraestrutura Web2. DEXs, DAOs, rollups e dApps usam servidores tradicionais, APIs ou sistemas de armazenamento. Se algum desses componentes falhar, todo o protocolo se torna vulnerável. Uma camada Web2 comprometida pode derrubar um sistema inteiro de blockchain. Proteger o Web3 começa com o fortalecimento do Web2.

Abordagens híbridas permitem resiliência total

O Naoris Protocol permite a validação cruzada entre ambientes Web2 e Web3. Cada ação, dispositivo e transação recebe verificação unificada por meio da Trust Mesh.

A implantação ocorre sem hard forks ou migrações abruptas. As empresas integram o Naoris de forma gradual e modular, no seu próprio ritmo. Mesmo em ambientes Web2, o protocolo suporta governança descentralizada, transformando sistemas legados em redes seguras, transparentes e resilientes.

O modelo Naoris: um motor de adoção transversal a setores

O Naoris está alinhado aos ciclos de TI das empresas. Ele não força mudanças estruturais; adiciona uma camada de integridade. Sua arquitetura modular o torna adequado tanto para PMEs quanto para corporações multinacionais.

Com implantações em mais de 30 setores, o Naoris prova que uma ponte Web2/Web3 robusta é a base para uma cibersegurança escalável e de longo prazo.

A cibersegurança corporativa Web2 não pode mais confiar em modelos centralizados desatualizados. Riscos quânticos e ataques em larga escala exigem transformação profunda. O Naoris Protocol oferece uma infraestrutura descentralizada que se integra perfeitamente com sistemas existentes enquanto entrega segurança constante e mensurável. Sua Trust Mesh estabelece um novo padrão de confiança digital, abrangendo ambientes Web2 e Web3. As empresas agora têm acesso a uma base tecnológica robusta para garantir seu futuro em um mundo digital conectado e exposto.

FAQ

Sim. Ele funciona como uma camada subjacente independente e pode proteger sistemas Web2 sem publicar informações em uma blockchain pública. A validação continua sendo distribuída e verificável criptograficamente.

Não. A camada Sub-Zero opera em paralelo, sem desacelerar as operações comerciais. Ela aumenta a segurança sem comprometer o desempenho.

Sim. O protocolo oferece provas criptográficas não intrusivas e está em conformidade com o GDPR, HIPAA, ISO 27001 e outros padrões de confidencialidade.

Maximize sua experiência na Cointribune com nosso programa "Read to Earn"! Para cada artigo que você lê, ganhe pontos e acesse recompensas exclusivas. Inscreva-se agora e comece a acumular vantagens.

Diplômé de Sciences Po Toulouse et titulaire d'une certification consultant blockchain délivrée par Alyra, j'ai rejoint l'aventure Cointribune en 2019. Convaincu du potentiel de la blockchain pour transformer de nombreux secteurs de l'économie, j'ai pris l'engagement de sensibiliser et d'informer le grand public sur cet écosystème en constante évolution. Mon objectif est de permettre à chacun de mieux comprendre la blockchain et de saisir les opportunités qu'elle offre. Je m'efforce chaque jour de fournir une analyse objective de l'actualité, de décrypter les tendances du marché, de relayer les dernières innovations technologiques et de mettre en perspective les enjeux économiques et sociétaux de cette révolution en marche.

Os conteúdos e produtos mencionados nesta página não são, de forma alguma, aprovados pela Cointribune...

A Cointribune se esforça para fornecer aos leitores todas as informações úteis disponíveis...

O investimento em ativos financeiros digitais envolve riscos.

Ler mais